A idempotência em APIs garante que requisições duplicadas não causem efeitos colaterais indesejados, protegendo contra duplicações. Implementar com chaves únicas, métodos de autenticação seguros e tratamento correto de erros, especialmente em Go, resulta em sistemas mais estáveis e confiáveis, melhorando a experiência do usuário.

Cansado de enfrentar problemas com requisições duplicadas? Entenda como a idempotência pode solucionar esse dilema nas suas aplicações. Aqui, vamos explorar métodos simples e práticos que você pode implementar.

O que é Idempotência?

Idempotência é uma palavra complicada, mas o conceito é simples: uma operação é idempotente se você puder repeti-la várias vezes e o resultado final será sempre o mesmo. Imagine que você está apertando o botão de aumentar o volume da sua TV. Se cada vez que você apertar, o volume subir um pouco, essa ação não é idempotente. Mas, se o botão ajusta o volume diretamente para um nível específico, não importa quantas vezes você aperte, o volume será sempre o mesmo. Isso é idempotência!

Por que Idempotência é Importante em APIs?

Em APIs (Interfaces de Programação de Aplicações), a idempotência é crucial para garantir que as requisições sejam processadas corretamente, mesmo em situações de falhas de rede ou erros inesperados. Imagine que você está fazendo uma compra online e, por algum motivo, a conexão cai durante o pagamento. Sem idempotência, a mesma requisição de pagamento pode ser enviada novamente, cobrando você duas vezes pelo mesmo produto. Com idempotência, o sistema verifica se a requisição já foi processada e evita a cobrança duplicada.

Exemplos Práticos de Idempotência

- Métodos HTTP: Alguns métodos HTTP, como

GETePUT, são naturalmente idempotentes.GETsempre retorna os mesmos dados, ePUTsubstitui o recurso existente pelo novo estado, não importa quantas vezes você o execute. - Operações de Banco de Dados: Atualizar um registro com um valor específico (por exemplo, definir o status de um pedido como ‘completo’) é idempotente. Adicionar um valor a um campo (por exemplo, aumentar o contador de visualizações) não é, a menos que você controle para que a ação ocorra apenas uma vez.

Entender e implementar a idempotência é fundamental para criar sistemas mais robustos e confiáveis, especialmente em ambientes distribuídos onde as falhas são inevitáveis. Ao garantir que as operações possam ser repetidas sem efeitos colaterais indesejados, você protege seus usuários de erros e inconsistências.

Métodos de Autenticação e Segurança para Requisições

Para garantir que suas requisições sejam seguras e que apenas usuários autorizados possam acessá-las, é crucial implementar métodos de autenticação robustos. Vamos explorar algumas opções comuns e eficazes:

Autenticação Baseada em Token (JWT)

JWT (JSON Web Token) é um padrão amplamente utilizado para autenticação. O servidor gera um token quando o usuário faz login, e esse token é enviado com cada requisição subsequente. O servidor verifica o token para garantir que a requisição é válida. JWTs são ótimos porque são compactos e podem conter informações sobre o usuário.

Chaves de API

As chaves de API são strings únicas que identificam um aplicativo ou usuário. Elas são frequentemente usadas para controlar o acesso a APIs públicas. Ao incluir uma chave de API em cada requisição, o servidor pode verificar se a requisição é permitida. É importante proteger as chaves de API para evitar o uso não autorizado.

OAuth

OAuth é um protocolo de autorização que permite que aplicativos de terceiros acessem recursos em nome do usuário, sem precisar das credenciais do usuário. É comumente usado para permitir que aplicativos acessem dados do Google, Facebook ou Twitter. OAuth oferece uma maneira segura e controlada de compartilhar acesso a recursos.

HTTPS

Usar HTTPS (HTTP Seguro) é essencial para proteger as requisições contra espionagem. HTTPS criptografa os dados transmitidos entre o cliente e o servidor, impedindo que terceiros interceptem informações confidenciais, como senhas e tokens de autenticação.

Ao combinar esses métodos de autenticação e segurança, você pode criar um sistema robusto que protege suas APIs e garante que apenas usuários autorizados possam acessá-las. Lembre-se de sempre seguir as melhores práticas de segurança para proteger seus dados e os de seus usuários.

Como Gerar uma Chave de Idempotência no Cliente

Gerar uma chave de idempotência no cliente é um passo crucial para garantir que suas requisições sejam processadas de forma segura e previsível. Essa chave serve como um identificador único para cada requisição, permitindo que o servidor determine se uma requisição já foi processada anteriormente.

Usando UUIDs (Identificadores Únicos Universais)

Uma das maneiras mais comuns e eficazes de gerar chaves de idempotência é usar UUIDs. Um UUID é um número de 128 bits que é praticamente garantido de ser único. A maioria das linguagens de programação oferece bibliotecas para gerar UUIDs facilmente.

Exemplo em JavaScript:

function gerarUUID() {

return 'xxxxxxxx-xxxx-4xxx-yxxx-xxxxxxxxxxxx'.replace(/[xy]/g, function(c) {

var r = Math.random() * 16 | 0, v = c == 'x' ? r : (r & 0x3 | 0x8);

return v.toString(16);

});

}

const chaveIdempotencia = gerarUUID();

console.log(chaveIdempotencia);

Incluindo a Chave na Requisição

Depois de gerar a chave de idempotência, você precisa incluí-la na requisição que está enviando ao servidor. Geralmente, isso é feito adicionando um cabeçalho HTTP personalizado, como Idempotency-Key.

Exemplo em JavaScript usando Fetch API:

fetch('https://exemplo.com/api/endpoint', {

method: 'POST',

headers: {

'Content-Type': 'application/json',

'Idempotency-Key': chaveIdempotencia

},

body: JSON.stringify({ dados: '...' })

})

.then(response => {

// Processar a resposta

});

Considerações Importantes

- Geração no Cliente: Gerar a chave no cliente garante que cada requisição tenha uma chave única, mesmo que o usuário tente reenviar a requisição manualmente.

- Armazenamento Temporário: Em alguns casos, pode ser útil armazenar temporariamente a chave de idempotência no cliente para rastrear o status da requisição.

Ao implementar a geração de chaves de idempotência no cliente, você está dando um passo importante para garantir que suas APIs sejam robustas e tolerantes a falhas. Isso ajuda a evitar problemas como cobranças duplicadas e outros efeitos colaterais indesejados.

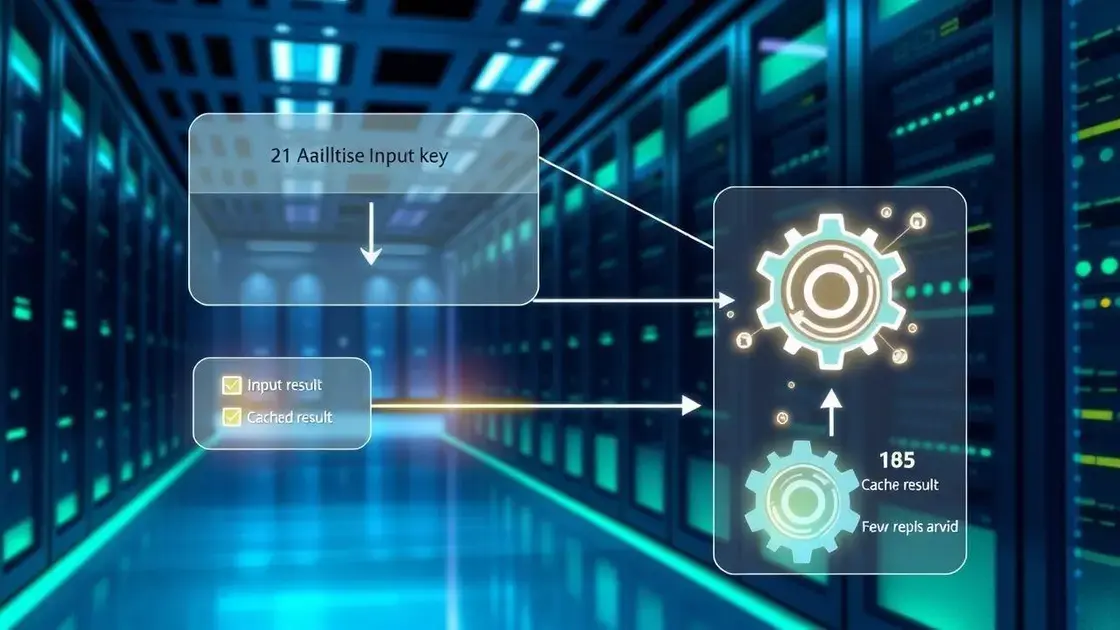

Processando a Chave no Servidor

Processar a chave de idempotência no servidor é onde a mágica realmente acontece. O servidor usa essa chave para rastrear e garantir que cada requisição seja processada apenas uma vez, mesmo que seja recebida várias vezes. Vamos ver como isso pode ser feito:

Armazenando as Chaves de Idempotência

A primeira coisa que o servidor precisa fazer é armazenar as chaves de idempotência que recebe. Isso pode ser feito em um banco de dados, um cache (como Redis) ou qualquer outro sistema de armazenamento persistente. A escolha depende dos requisitos de desempenho e escalabilidade da sua aplicação.

Verificando a Existência da Chave

Quando uma requisição chega com uma chave de idempotência, o servidor deve primeiro verificar se essa chave já existe no sistema de armazenamento. Se a chave existir, isso significa que a requisição já foi processada anteriormente.

Ações Baseadas na Existência da Chave

- Chave Existente: Se a chave já existir, o servidor deve retornar a mesma resposta que foi enviada na primeira vez que a requisição foi processada. Isso garante que o cliente receba o mesmo resultado, não importa quantas vezes a requisição seja enviada.

- Chave Inexistente: Se a chave não existir, o servidor deve processar a requisição normalmente e, em seguida, armazenar a chave de idempotência junto com o resultado da requisição. Isso garante que a requisição seja processada apenas uma vez.

Exemplo Simplificado em Pseudocódigo

função processarRequisicao(chaveIdempotencia, dados):

se chaveIdempotencia existe no armazenamento:

retornar resultado armazenado para chaveIdempotencia

senão:

resultado = processarRequisicaoReal(dados)

armazenar(chaveIdempotencia, resultado)

retornar resultado

fim se

fim função

Considerações Importantes

- Tempo de Vida da Chave: É importante definir um tempo de vida para as chaves de idempotência. Chaves antigas podem ser removidas para economizar espaço de armazenamento.

- Tratamento de Erros: Se ocorrer um erro durante o processamento da requisição, o servidor deve garantir que a chave de idempotência não seja armazenada até que a requisição seja concluída com sucesso.

Ao processar a chave de idempotência no servidor, você está construindo uma camada de proteção contra requisições duplicadas e garantindo que seu sistema seja mais confiável e consistente. Isso é especialmente importante em sistemas distribuídos e ambientes onde as falhas são comuns.

Implementação Prática em Go

Vamos ver como implementar a idempotência na prática usando a linguagem Go. Go é uma excelente escolha para construir APIs robustas e escaláveis, e adicionar idempotência é mais fácil do que você imagina.

Estrutura Básica do Código

Primeiro, precisamos de uma forma de armazenar as chaves de idempotência e seus resultados associados. Para simplificar, vamos usar um mapa na memória. Em um ambiente de produção, você usaria um banco de dados ou um cache como Redis.

var (

idempotencyMap = make(map[string]string)

mutex sync.Mutex

)

Função para Processar a Requisição

Agora, vamos criar uma função que processa a requisição e verifica a chave de idempotência.

func processarRequisicao(chave string, dados string) (string, error) {

mutex.Lock()

defer mutex.Unlock()

if resultado, ok := idempotencyMap[chave]; ok {

return resultado, nil // Retorna o resultado armazenado

}

resultado, err := processarRequisicaoReal(dados) // Processa a requisição

if err != nil {

return "", err

}

idempotencyMap[chave] = resultado // Armazena o resultado

return resultado, nil

}

Função para Simular o Processamento Real

Esta função simula o processamento real da requisição. Em um cenário real, você faria aqui as operações necessárias.

func processarRequisicaoReal(dados string) (string, error) {

// Simula o processamento da requisição

return fmt.Sprintf("Resultado para: %s", dados), nil

}

Exemplo de Uso em um Handler HTTP

Finalmente, vamos integrar isso em um handler HTTP.

func handler(w http.ResponseWriter, r *http.Request) {

chave := r.Header.Get("Idempotency-Key")

dados := r.URL.Query().Get("dados")

resultado, err := processarRequisicao(chave, dados)

if err != nil {

http.Error(w, err.Error(), http.StatusInternalServerError)

return

}

fmt.Fprint(w, resultado)

}

- Concorrência: O uso de um mutex garante que o acesso ao mapa de idempotência seja seguro em ambientes concorrentes.

- Persistência: Para um ambiente de produção, substitua o mapa na memória por um banco de dados ou cache persistente.

Com este exemplo, você pode ver como é simples adicionar idempotência às suas APIs em Go. Isso ajuda a garantir que suas aplicações sejam mais robustas e tolerantes a falhas.

Erros Comuns na Implementação da Idempotência

Implementar a idempotência pode parecer simples, mas alguns erros comuns podem comprometer sua eficácia. Vamos explorar alguns desses erros e como evitá-los para garantir que suas APIs sejam realmente robustas.

Não Usar Chaves de Idempotência Únicas

Um dos erros mais comuns é não garantir que as chaves de idempotência sejam realmente únicas. Se você usar chaves repetidas, requisições diferentes podem ser erroneamente consideradas como duplicatas. Use UUIDs ou outros métodos para garantir a unicidade.

Não Armazenar as Chaves de Idempotência Corretamente

Armazenar as chaves de idempotência em um local inadequado (como apenas na memória) pode levar à perda de dados em caso de reinicialização do servidor. Use um banco de dados ou cache persistente para garantir que as chaves sejam mantidas mesmo após falhas.

Não Retornar a Mesma Resposta

Quando uma chave de idempotência já existe, é crucial retornar exatamente a mesma resposta que foi enviada na primeira vez. Retornar uma resposta diferente pode causar inconsistências e comportamentos inesperados no cliente.

Não Definir um Tempo de Vida Adequado para as Chaves

Não definir um tempo de vida (TTL) para as chaves de idempotência pode levar ao acúmulo de dados desnecessários. Chaves antigas devem ser removidas para economizar espaço de armazenamento. Defina um TTL que faça sentido para o seu caso de uso.

Não Tratar Erros Corretamente

Se ocorrer um erro durante o processamento da requisição, é importante garantir que a chave de idempotência não seja armazenada até que a requisição seja concluída com sucesso. Caso contrário, você pode acabar com chaves órfãs que nunca foram processadas corretamente.

Não Considerar a Concorrência

Em ambientes com alta concorrência, é fundamental garantir que o acesso ao armazenamento das chaves de idempotência seja thread-safe. Use mutexes ou outros mecanismos de sincronização para evitar condições de corrida.

Exemplo de Código Incorreto (com Erro)

// Código INICORRETO (não thread-safe)

var idempotencyMap = make(map[string]string)

func processarRequisicao(chave string, dados string) (string, error) {

if resultado, ok := idempotencyMap[chave]; ok {

return resultado, nil

}

resultado, err := processarRequisicaoReal(dados)

if err != nil {

return "", err

}

idempotencyMap[chave] = resultado // Possível condição de corrida!

return resultado, nil

}

Ao evitar esses erros comuns, você estará no caminho certo para implementar a idempotência de forma eficaz e garantir que suas APIs sejam mais confiáveis e seguras.

Conclusão: Tornando sua API mais Estável

Implementar a idempotência é um passo fundamental para construir APIs mais estáveis e confiáveis. Ao garantir que as requisições possam ser repetidas sem efeitos colaterais indesejados, você protege seus usuários de erros e inconsistências, especialmente em ambientes distribuídos onde as falhas são inevitáveis.

Benefícios da Idempotência

- Prevenção de Duplicações: Evita que operações sejam executadas mais de uma vez, protegendo contra cobranças duplicadas, criação de registros duplicados e outros problemas similares.

- Melhora da Confiabilidade: Aumenta a tolerância a falhas, permitindo que os clientes repitam as requisições com segurança em caso de erros de rede ou timeouts.

- Experiência do Usuário Aprimorada: Proporciona uma experiência mais previsível e consistente, reduzindo a frustração do usuário e aumentando a confiança no seu sistema.

Próximos Passos

Agora que você entende a importância da idempotência e como implementá-la, o próximo passo é começar a aplicar esses conceitos em suas próprias APIs. Comece identificando as operações que precisam ser idempotentes e siga as práticas recomendadas para garantir que sua implementação seja eficaz.

Recursos Adicionais

- Documentação da API: Documente claramente quais operações são idempotentes e como as chaves de idempotência devem ser usadas.

- Testes Automatizados: Crie testes automatizados para verificar se a idempotência está funcionando corretamente em diferentes cenários.

Ao investir na implementação da idempotência, você está investindo na qualidade e na confiabilidade do seu sistema. Isso não apenas beneficia seus usuários, mas também facilita a manutenção e a escalabilidade da sua aplicação a longo prazo. Não subestime o poder da idempotência para transformar suas APIs em sistemas mais robustos e resilientes.

Conclusão

Vimos que a idempotência é super importante para APIs. Ela garante que as requisições funcionem direitinho, mesmo com problemas de conexão ou erros. Usando chaves únicas e armazenando os resultados, evitamos que as coisas aconteçam duas vezes por engano.

Com os métodos de autenticação certos, como tokens e HTTPS, protegemos as informações. Implementar isso em Go é simples e deixa tudo mais seguro. Evitar erros comuns, como não usar chaves únicas ou não tratar os erros, faz toda a diferença.

No fim das contas, a idempotência deixa sua API mais estável e confiável. Isso melhora a experiência de who usa e facilita a vida de quem cuida do sistema. Invista nisso e veja a diferença!